本文の内容は、2023年9月27日にMIKE WATSONが投稿したブログ(https://sysdig.com/blog/cloud-attack-graph/)を元に日本語に翻訳・再構成した内容となっております。

急速に進化するクラウド攻撃

攻撃者は、クラウドがより有利になるにつれ、拡大するクラウド分野への注力を強めています。攻撃者は、人工知能や自動化などの手法を駆使して、攻撃をさらに加速させるために技術を磨いています。レスポンスタイムの遅さ、対象範囲の狭さ、可視性のギャップは、多くの場合、不十分で断片的なツールによって悪化し、攻撃者が脆弱な環境を迅速に処理することを可能にしています。実際、2023年度版グローバルクラウド脅威レポートによると、標的型クラウド攻撃は、クレデンシャル発見後平均10分(うち5分は滞留時間)で、金銭的なものであれ、スパイ活動であれ、イデオロギー的なものであれ、目的を達成できるとしています。

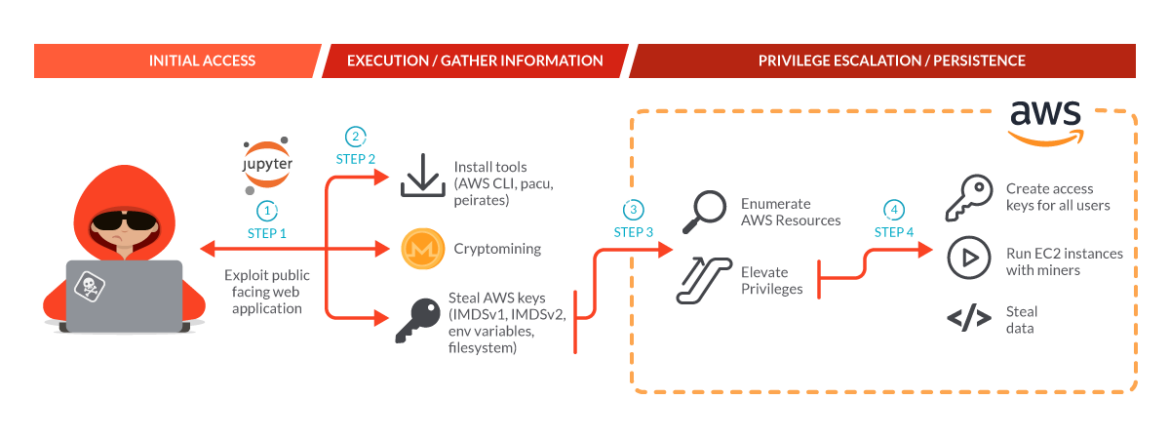

また、Sysdig脅威リサーチチームが示すように、攻撃はますます巧妙になっています。SCARLETEEL 2.0は、複雑なマルチステップ攻撃を駆使する高度な脅威行為者です。一般公開されたWebアプリケーションを悪用して最初のアクセスを獲得した後、攻撃者は、より大きな計画を難読化する目的で、ツールとクリプトマイナーをインストールしました。同時に、攻撃者は、被害者のAWS環境をさらに悪用し、永続性のメカニズムを確立するために、AWSキーを盗み出しました。次に、攻撃者は AWS リソースを列挙し、すべてのユーザーのアクセス キーを作成する権限を昇格し、マイナーで EC2 インスタンスを実行し、最後に知的財産を窃取しました。 これらのアクションのスピードと複雑さは、チームが効果的に検出、理解、対応するために必要な緊急性を浮き彫りにしています。

進むべき道

高度な攻撃に対処するためには、アナリストの能力を強化し、プロアクティブなミティゲーションを合理化し、検知と対応のワークフローを加速するソリューションが必要です。このようなソリューションには、クロスドメインの相関検出から得られたフォレンジック・ナラティブを提供する高度な自動化が必要です。クラウド環境の刹那的な性質と攻撃者のスピードにより、1時間ごとや1日ごとの検査では不十分です。信頼性の高いランタイムインサイトは、アナリストに戦うチャンスを与えます。

より速くへ進化するSysdig

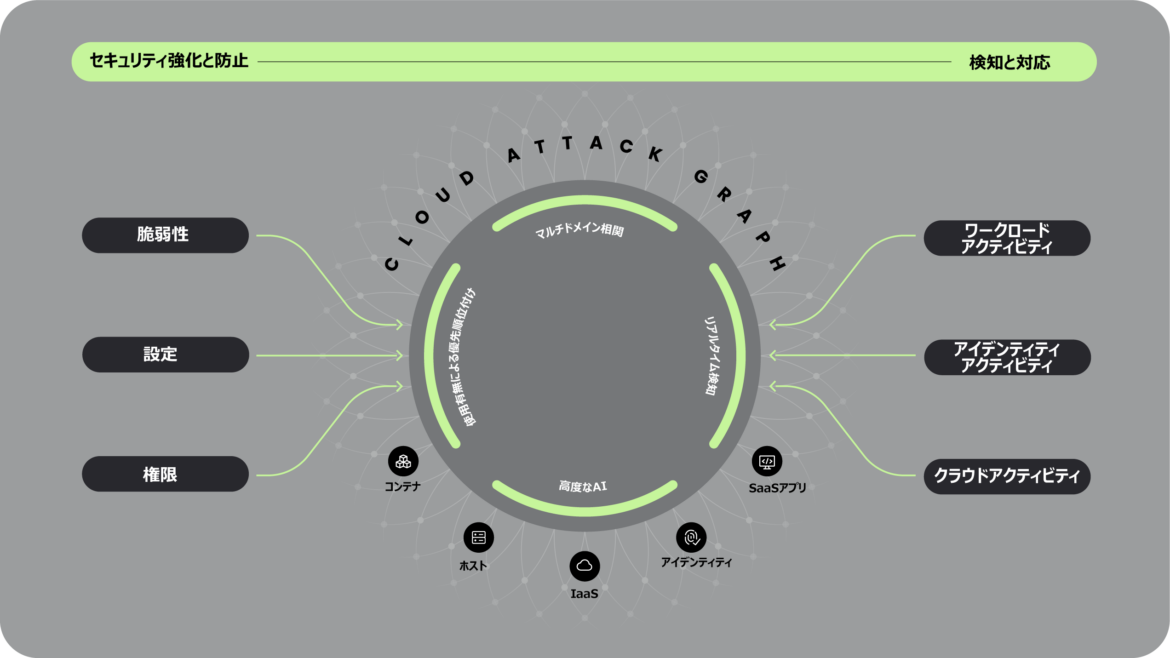

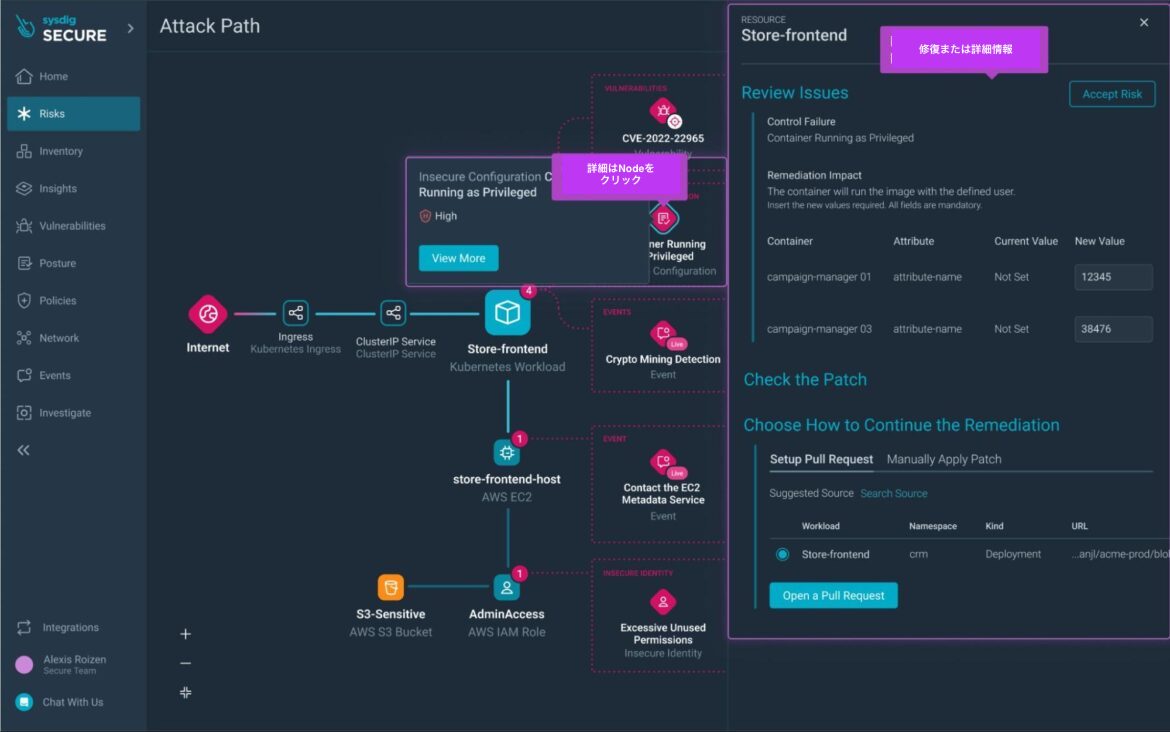

新しいSysdig Cloud Attack Graphは、Cloud Native Application Protection Platforms(CNAPP)を大きく進化させます。最先端の機械学習(ML)アルゴリズムとリアルタイム分析をインテグレーションし、最も高度な攻撃に対するセキュリティを加速・強化します。Cloud Attack Graphは、Sysdigプラットフォームの中核として機能します。高スループット、低レイテンシーのデータ処理パイプラインを活用し、リソース、ユーザーアクティビティ、不審な行動、ネットワークトラフィック、設定ミス、アプリケーションの脆弱性など、クロスドメインのデータポイントを迅速に相関させます。

Cloud Attack Graphは、急速に拡大するデータ量に容易に対応できるクラウドネイティブ環境に最適化された分散アーキテクチャー上に構築されています。Cloud Attack Graphのコア機能は、ビヘイビア分析、ML検出、ヒューリスティック評価などの高度な監視技術を組み合わせて収集された実行時のインサイトによって駆動されます。これらの洞察は、使用中の脆弱性や過剰な機密IAM(Identity and Access Management)権限を精査するリアルタイムの脅威インテリジェンスフィードと統合されます。

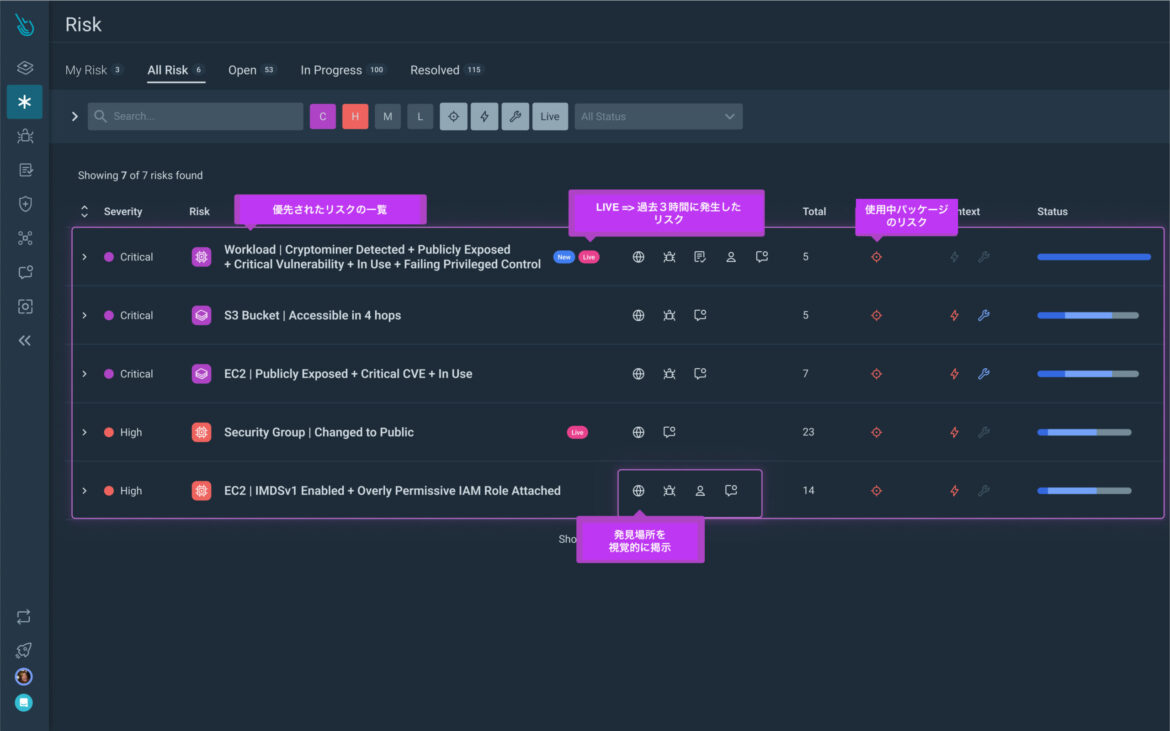

重み付けされたリスク評価アルゴリズムにより、Cloud Attack Graphは最も重要なリスクに優先順位を付け、高度な攻撃をリアルタイムで阻止するための修復ワークフローを自動化します。リスク優先順位付けダッシュボードにより、チームは将来のクラウド攻撃をプロアクティブに軽減することができます。リスクの優先順位付けは、使用中の脆弱性や使用中の権限などの実行時の洞察によるコンテキストと、設定ミスや既知の脆弱性などの静的なチェックを組み合わせて行われます。

また、Sysdig Cloud Attack Graphは、リソース間の悪用可能なリンクを可視化し、優先順位を付けることで、隠れた攻撃経路をプロアクティブに発見します。状況認識により、横方向の動きなどの困難な動作に焦点が当てられ、組織が SCARLETEEL 2.0 などの高度な攻撃をキル チェーンの早い段階で阻止できるようになります。

Sysdig Cloud Attack Graphは、過剰なアクセス許可を特定し、必要なアクセス許可のみを含む最小限のアクセス許可ポリシー(Least Permissive Policies)を推奨します。

Sysdigでコントロールを取り戻す

攻撃者とクラウドの脅威が進化を続け、そのスピードが増すにつれ、セキュリティチームにとって時間がより大きな課題となっています。SysdigのCloud Attack Graphを利用することで、アナリストの能力を強化し、より多くのことをより迅速に実行できるようになります。Cloud Attack Graphのリアルタイムな洞察は、複雑な攻撃の正確な検知を促進し、インシデント対応を迅速化します。

Sysdig Cloud Attack Graphがどのようにセキュリティチームを強化し、迅速化できるかをお知りになりたい方は、今すぐデモをお申し込みください。