AWS CloudFront セキュリティ

AWS CloudFrontは、強力なコンテンツ配信ネットワーク(CDN)であり、静的および動的なウェブコンテンツを世界中のエンドユーザーに高速かつ安全に配信いたします。SSL/TLS証明書、オリジンアクセスID、オリジンシールド、Webアプリケーションファイアウォール統合などの機能を備え、お客様のデータとコンテンツを安全に保ちながら、お客様へ光速で配信するよう設計されております。

機密性の高い財務データ、個人情報、あるいは業務に不可欠なソフトウェア更新プログラムを配信する場合でも、AWS CloudFrontはコンテンツ配信のための安全かつスケーラブルなプラットフォームを提供します。本記事では、クラウド上のデータを保護したい企業や組織にとってAWS CloudFrontが最適な選択肢となる理由となる、セキュリティ機能とベストプラクティスについて探求します。CloudFrontがコンテンツの保護にどのように貢献し、エンドユーザーへのデータの安全かつ確実な配信を保証するのか、ぜひご覧ください。

AWS CloudFrontとは?

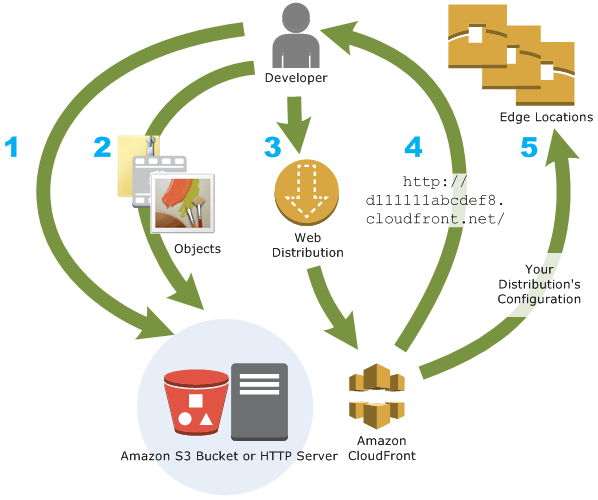

Amazon CloudFrontは、アマゾン ウェブ サービス(AWS)が提供するコンテンツ配信ネットワーク(CDN)サービスです。ウェブページ、イメージ、動画、その他のファイルなどのコンテンツを、低遅延かつ高速な転送速度でエンドユーザーに配信するために利用されます。

CloudFrontは、世界中のエッジロケーションにコンテンツをキャッシュする仕組みで動作します。そのため、ユーザーがコンテンツをリクエストすると、オリジンサーバーではなく最寄りのエッジロケーションから配信されます。これにより遅延が削減され、全体的なパフォーマンスとユーザーエクスペリエンスが向上します。

CloudFrontは強力かつ多機能なウェブサービスであり、様々なユースケースに適用可能です。具体的には、コンテンツ配信、メディアストリーミング、セキュリティ対策、負荷分散などが挙げられます。静的コンテンツ(イメージ、動画、スタイルシートなど)や動的コンテンツ(APIやウェブアプリケーションなど)の配信に広く利用されています。また、高品質かつ低遅延の動画配信によるメディアコンテンツのストリーミングや、セキュアなコンテンツ配信にも活用できます。

AWS CloudFrontの主要なセキュリティ機能

AWS CloudFrontは、コンテンツ配信とデータ保護において画期的なサービスです。高度なセキュリティ機能により、CloudFrontはオンライン上のコンテンツとデータに対し、比類のないレベルの保護を提供します。SSL/TLS証明書からオリジンアクセスID、オリジンシールドに至るまで、CloudFrontは既知および未知の脅威からデータを保護する包括的なセキュリティフレームワークを提供します。

AWS CloudFrontの主なセキュリティ機能には以下が含まれます:

- SSL/TLS暗号化: CloudFrontはHTTPS接続をサポートし、ユーザーのブラウザとエッジロケーション間のデータを安全に伝送します。

- オリジン保護: CloudFrontではオリジンサーバーへのアクセスをCloudFrontのみに制限でき、不正アクセスからオリジンを保護します。

- IP許可/ブロックリスト: CloudFrontではIPアドレスに基づく許可リストとブロックリストを設定し、コンテンツへのアクセスを制御できます。

- フィールドレベルの暗号化: CloudFrontでは、HTTPクッキーやクエリ文字列内の特定のフィールドを暗号化することができ、機密データの保護に役立ちます。

- DDoS保護: CloudFrontは、ネットワーク層およびアプリケーション層におけるDDoS攻撃を自動的に軽減します。

AWS CloudFrontのセキュリティは、ネットワークセキュリティと構成セキュリティという2つの主要な側面で構成されています。それぞれについて詳しく見ていきましょう。

AWS CloudFront ネットワークセキュリティ

AWS CloudFrontをご利用の際、お客様のデータは世界中のポイント・オブ・プレゼンス(PoP)ネットワークを経由して移動します。これらは物理的なデータセンターであり、CloudFrontネットワークからのコンテンツを保存・配信するために使用されます。これらのPoPはインターネットに接続されているため、お客様のデータは世界中どこにお客様がいらしても迅速にお届けできます。しかし、このグローバルな展開に伴い、セキュリティ脅威のリスクも高まります。そのため、AWS CloudFrontがデータを保護する方法を理解することが重要です。

AWS CloudFrontは、以下の方法でネットワークセキュリティを適用します:

DDoS保護とネットワークエッジセキュリティ

AWS CloudFrontは、ネットワーク層およびアプリケーション層におけるDDoS(分散型サービス拒否)攻撃を自動的に軽減します。これは、トラフィックフィルタリング、トラフィックスロットリング、トラフィックリダイレクトなどの技術を組み合わせて実現されます。CloudFrontはまた、Amazonのグローバルネットワークインフラストラクチャを活用し、ネットワークエッジにおける追加の保護層を提供します。

アプリケーションレベル保護のためのAWS WAFとの統合

CloudFrontは、アプリケーションレベル保護のためにAWS WAF(Webアプリケーションファイアウォール)と統合することが可能です。AWS WAFでは、SQLインジェクションやクロスサイトスクリプティングなどの一般的なWeb攻撃を検知するルールを作成できます。これにより、CloudFrontが提供するネットワークレベルの保護に加え、コンテンツに対する追加の保護層が提供されます。

IPアドレスの許可リストとブロックリストの設定

CloudFrontでは、IPアドレスに基づく許可リストとブロックリストを設定し、コンテンツへのアクセスを制御することが可能です。この機能を利用することで、特定のIPアドレスまたはIPアドレス範囲からのトラフィックをブロックまたは許可できます。これにより、特定の場所からのコンテンツへのアクセスを制御したり、不要なトラフィックがオリジンに到達するのを防止したりするのに役立ちます。

CloudFront セキュリティ設定の構成

AWS CloudFront のセキュリティ設定は、以下の方法など、いくつかの方法で構成できます。

HTTPS 接続用の SSL/TLS 証明書の設定

CloudFront で HTTPS 接続用の SSL/TLS 証明書を設定するには、以下の手順に従ってください。

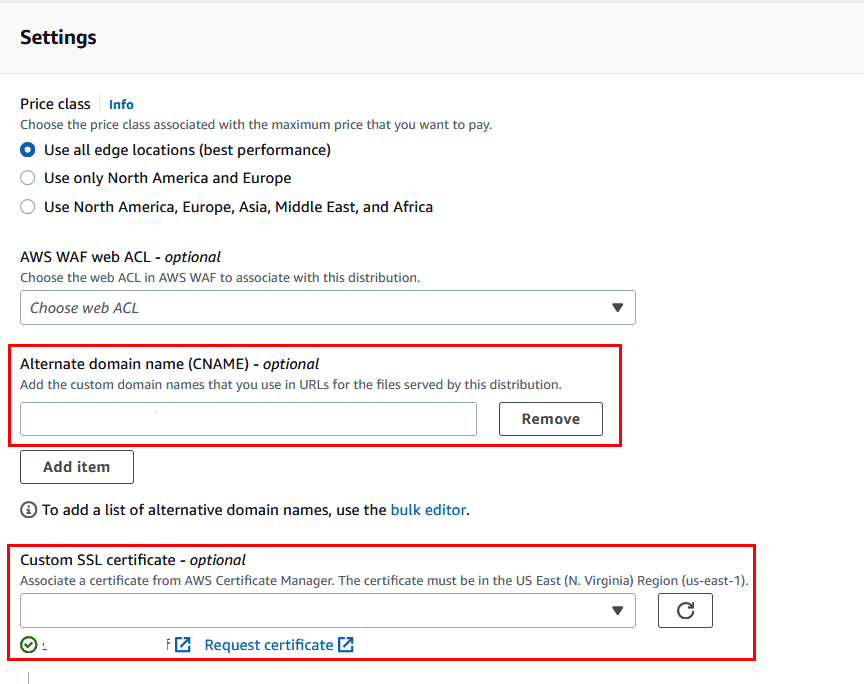

- 信頼できる認証局(CA)からSSL/TLS証明書を取得するか、AWS Certificate Manager(ACM)を使用して作成します。

- CloudFrontコンソールでディストリビューションを作成または更新し、そのディストリビューションに証明書を使用するように選択します。

- ドメインのDNS設定を更新し、CloudFrontディストリビューションを指すようにします。

- ドメインへのHTTPS接続をテストします。

CloudFrontのオリジン設定

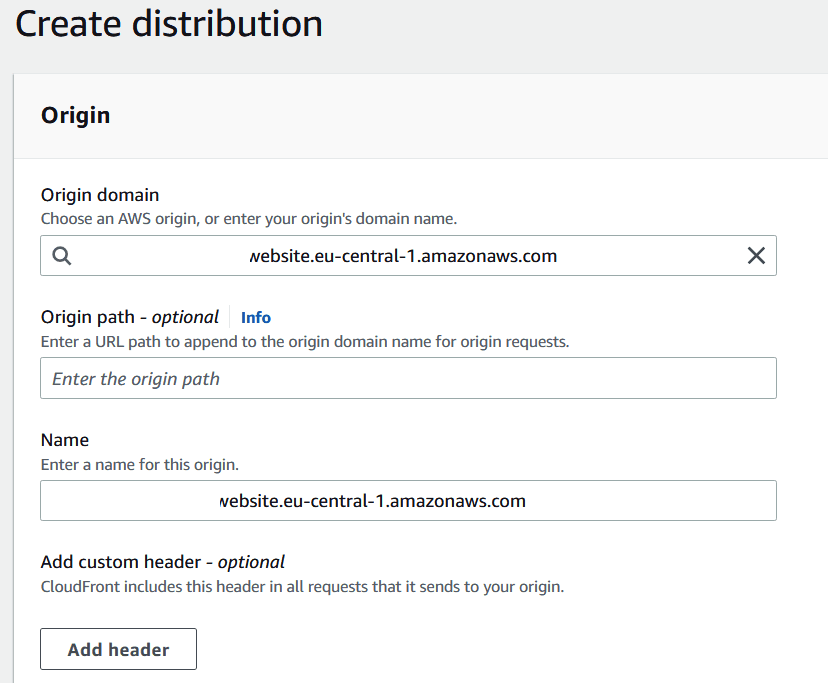

AWS CloudFrontコンソールにて、ご利用のディストリビューションの「オリジン」セクションへお進みください。その後、以下の手順に従って設定を行ってください:

- 設定したいオリジンをクリックしてください。

- 「バケットへのアクセス制限」セクションまでスクロールし、「編集」をクリックしてください。

- 「バケットへのアクセス制限」のオプションを有効にし、IPアドレスに基づいてアクセスを許可またはブロックするかを選択してください。

- 許可またはブロックしたいIPアドレスまたは範囲を追加してください。

- 変更を保存してください。

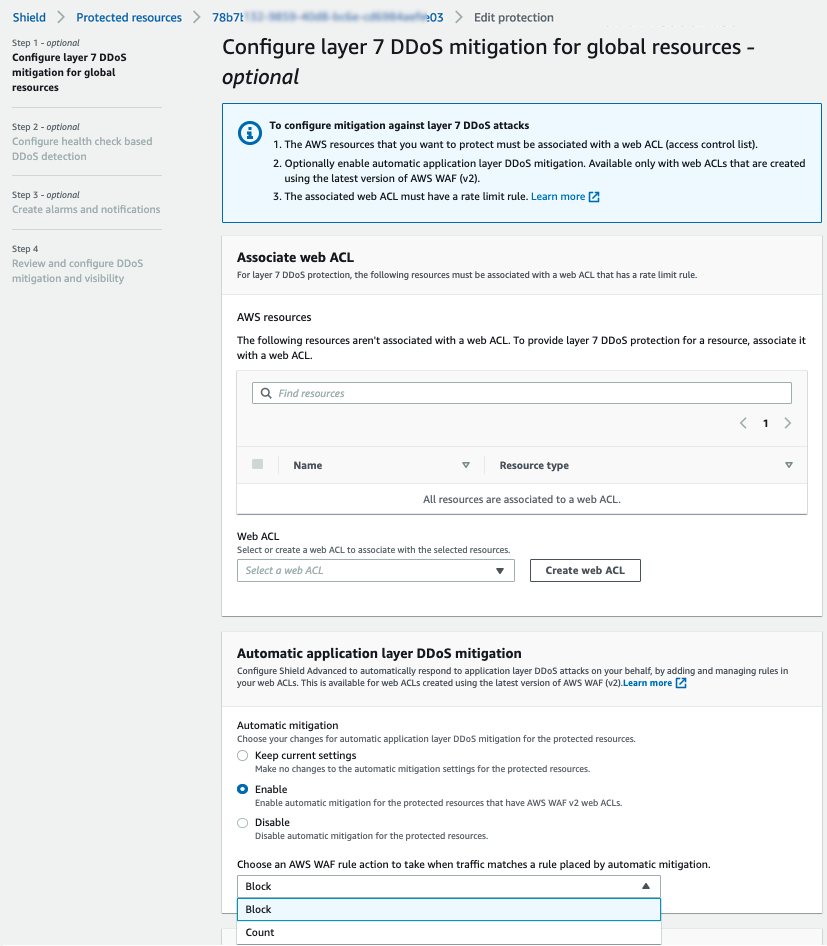

DDoS保護の有効化とAWS Shieldとの連携

CloudFrontコンソールにて、ご利用のディストリビューションの「動作設定」セクションへお進みください。その後、以下の手順に従ってください:

- 設定したい動作設定をクリックしてください。

- 「詳細設定」セクションまでスクロールし、「編集」を選択してください。

- 「DDoS保護」の下で、「有効化」を選択してください。

- 「AWS Shield Advanced」の下で、「有効化」を選択します。

- 変更を保存します。

AWS WAF Web ACL の設定

一般的な Web 攻撃から保護するための AWS WAF Web ACL を設定するには、まず AWS WAF コンソール にアクセスし、新しい Web ACL を作成してください。その後、以下の手順に従ってください:

- Web ACL にルールを追加し、SQL インジェクションやクロスサイトスクリプティングなどの一般的な Web 攻撃をブロックします。

- CloudFront コンソールで、ディストリビューションの「動作」セクションに移動します。

- 設定したい動作をクリックします。

- 「詳細設定」セクションまでスクロールし、「編集」を選択します。

- 「AWS WAF」の下で、「有効化」を選択します。

- 作成した Web ACL を選択し、変更を保存します。

一般的なWeb攻撃から保護するためのAWS WAF Web ACLを設定するには、AWS WAFコンソールでWeb ACLを作成し、Web ACLのパラメータを指定する必要があります。その後、既知の悪意のあるIPアドレスからのリクエストをブロックするルールや、SQLインジェクション文字列を含むリクエストをブロックするルールなど、Web ACLにルールを追加できます。その後、Web ACLをCloudFrontディストリビューションに関連付けることができます。

一般的なWeb攻撃から保護するためのAmazon WAF ACLとルールの設定(出典: AWS)

AWS WAF Web ACLの設定に関する詳細は、以下のドキュメントをご参照ください。

CloudFrontのセキュリティに関するベストプラクティス

データのセキュリティを確保し、配信ネットワークを潜在的なセキュリティ脅威から保護するためには、CloudFrontをご利用になる際にベストプラクティスに従うことが重要です。これには、CloudFront経由のデータの暗号化、アクセス制限のためのアクセス制御の実装、潜在的なセキュリティ問題の検知のためのCloudFrontログとアラートの監視が含まれます。これらのセキュリティベストプラクティスに従うことで、データを保護し、セキュリティ侵害のリスクを最小限に抑えることができます。

CloudFront経由のデータ暗号化

CloudFront経由のデータを保護するためのベストプラクティスの一つは、オリジンを離れる前に機密データを暗号化することです。これは、転送中のデータを暗号化するためにHTTPSを使用すること、およびサーバーサイド暗号化を使用して保存中のデータを暗号化することで実現できます。さらに、CloudFrontはカスタムSSL/TLS証明書の使用をサポートしており、これによりお客様自身の証明書を使用してCloudFront経由のデータを暗号化することが可能です。

配布へのアクセス制限のためのアクセス制御

もう一つのベストプラクティスは、アクセス制御を使用してCloudFront配布へのアクセスを制限することです。これには、CloudFrontのIP許可/ブロックリスト機能、オリジンアクセスID(OAI)、およびCloudFront署名付きURLや署名付きクッキーを使用してコンテンツへのアクセスを制限する方法があります。

潜在的なセキュリティ問題に対するCloudFrontログとアラートの監視

CloudFrontログの定期的な監視と、潜在的なセキュリティ問題に対するアラートの設定は、セキュリティ侵害や脆弱性を迅速に特定し対応するのに役立ちます。CloudFrontログにはディストリビューションへのリクエストに関する情報が含まれており、不審な活動のパターンを特定するために使用できます。CloudFrontはまた、ディストリビューションのセキュリティとパフォーマンスを監視するために使用できるメトリクスとアラームを提供します。

CloudFrontセキュリティ問題のトラブルシューティング

Amazon CloudFrontをご利用の際には、潜在的なセキュリティ問題に留意し、それらをトラブルシューティングおよび解決するための計画を立てておくことが重要です。こうした問題に関連するエラーメッセージは、CloudFrontのログおよびアラートで確認できます。CloudFrontのセキュリティに関連する一般的な問題には、以下のようなものがあります:

- SSL/TLS証明書の問題: CloudFront上でHTTPS経由でコンテンツを提供する際、「NET::ERR_CERT_AUTHORITY_INVALID」や「接続が非公開です」といったエラーが発生する場合があります。これらのエラーは、証明書の有効期限切れやドメイン名の誤りが原因で発生します。

- セキュリティ設定の不適切な構成: セキュリティ設定が誤っていると、CloudFront上で不正アクセスや「アクセス拒否」エラーが発生する可能性があります。

- 悪意のあるトラフィック: CloudFront は、DDoS 攻撃や SQL インジェクション攻撃などの悪意のあるトラフィックの標的となる可能性があります。これらの攻撃により、「サービスが利用できません」や「不正なリクエスト」などのエラーが発生する可能性があります。

- 不正な権限と不正アクセス: CloudFront ディストリビューションへの不正アクセスは、「アクセス拒否」や「禁止」エラーを引き起こす可能性があり、機密データの盗難やコンテンツの改ざんにつながる恐れがあります。

CloudFrontにおけるセキュリティ問題に対処し解決するためには、以下のベストプラクティスに従ってください:

- SSL/TLS証明書の設定を確認し、オリジンおよびCloudFront上で正しくインストールおよび設定されていることをご確認ください。

- CloudFrontのログとメトリクスを監視し、不審な活動や潜在的なセキュリティ侵害の兆候がないか確認してください。

- セキュリティ上の問題が検出された場合は、迅速に対処し、問題を隔離・解決してください。その後、再発防止のため追加のセキュリティ対策を講じてください。

- CloudFrontおよび関連サービスが常に最新のセキュリティパッチと更新プログラムを適用していることを確認してください。

さらに、ソフトウェアやシステムを定期的に更新し、チームに最新のセキュリティ脅威に関する情報を提供することで、セキュリティ問題の発生を未然に防ぐことができます。

CloudFrontセキュリティの今後の展開について

AWS CloudFrontのセキュリティに関する詳細情報や最新のセキュリティベストプラクティスについて、以下のリソースをご参照ください: