Sysdigが選ばれる理由

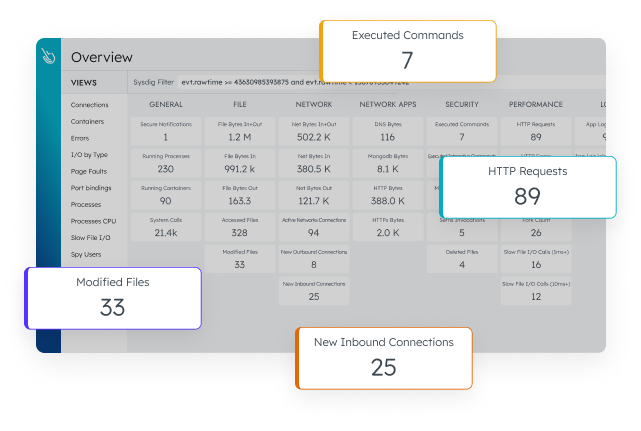

Sysdig Secureは、脆弱性・設定・コンプライアンスリスクを適切に管理。コンテナとKubernetesにおける脅威を検知し、リアルタイムに対応可能です。

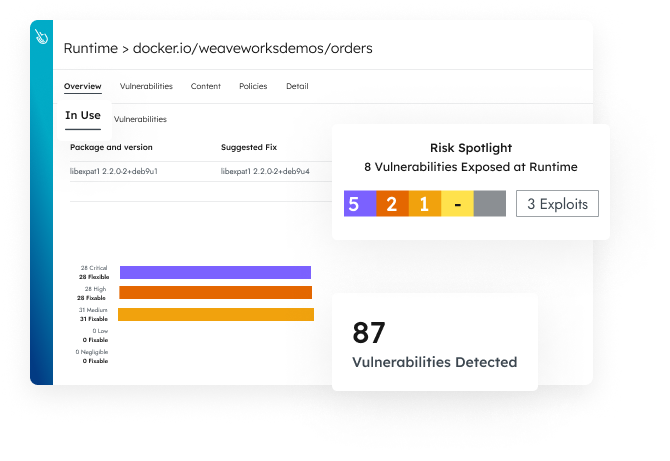

コンテナセキュリティ

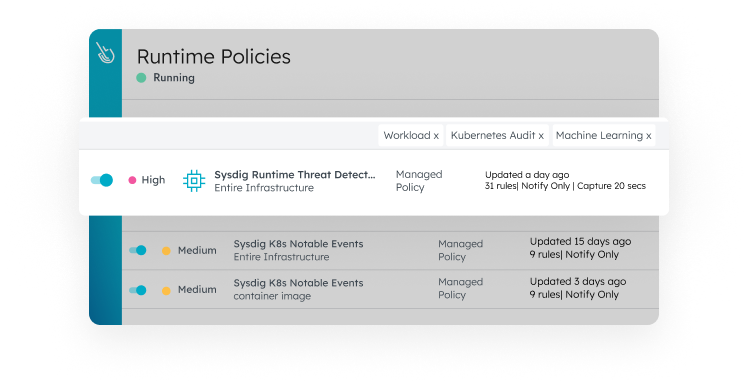

CI/CDパイプラインとランタイムに統合されたイメージスキャンでリスクを低減します。FalcoとMLに基づく「設定いらず」のマネージドポリシーでランタイムを保護します。監査証跡により、何がなぜ起こったかを知ることができます。

Kubernetesセキュリティ

リスクのあるイメージをブロックし、設定と権限を修正します。悪意あるKubernetes APIアクティビティを検知します。OPAにより一貫したポリシーを適用します。

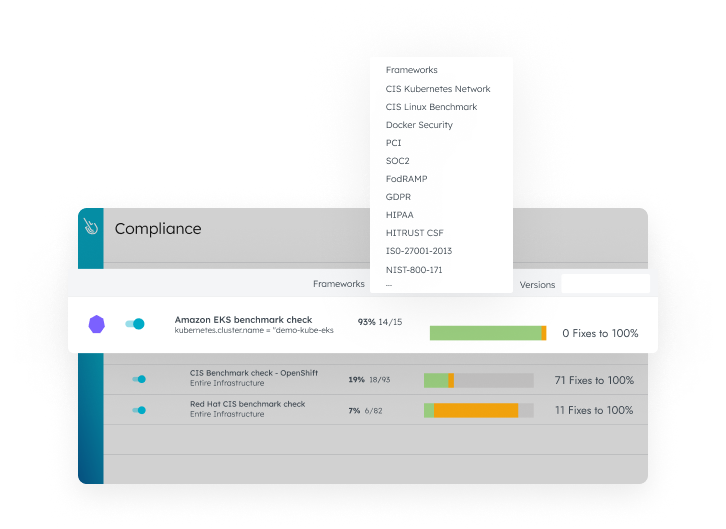

コンプライアンス

コンテナとKubernetes環境におけるCISベンチマークとコンプライアンス(PCI、NIST、SOC2)を検証します。OPAポリシーにより、コンプライアンスとガバナンスを自動化します。

シフトレフトからシールドライトまで、

クラウドスピードのセキュリティを実現

SaaSファーストのプラットフォームをDevOpsのワークフローへと統合

お問い合わせ

Sysdigでは個別デモの実演依頼を受け付けております。安心安全なクラウドネイティブ環境の実現方法にお悩みなら、ぜひお気軽にご相談ください。