Cloud Security Posture Management(CSPM)

ランタイムインサイトで

クラウドリスク低減

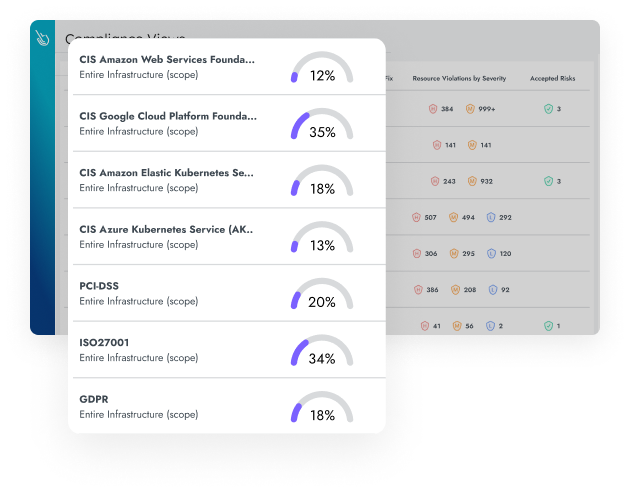

リアルタイムのポスチャードリフト検知、使用中のパーミッションにおけるランタイムインサイト、使用中の権限におけるコンテキストと、設定ミス・既知の脆弱性を検知する静的チェックを組み合わせ、セキュリティリスクを低減します。

SysdigのCSPMが選ばれる理由

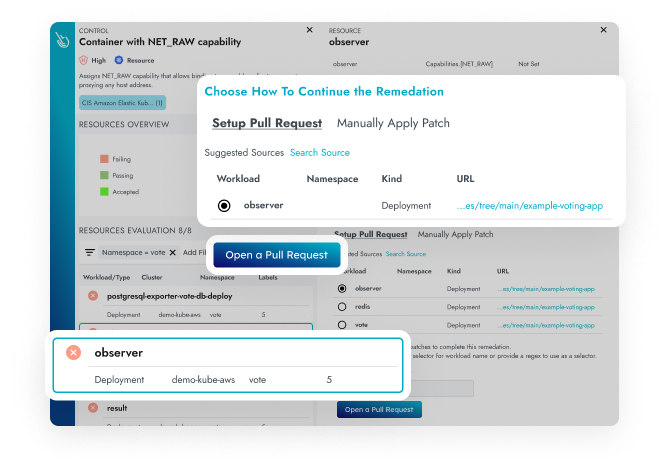

Sysdigは、ランタイムインサイトを最大限に活用することで、従来のCSPMソリューションを超える機能を実現しました。リアルタイムの検知情報をふまえて設定ミスを特定し、抱えるリスクに優先順位を付けて修正。クラウドスピードで企業のセキュリティ戦略とセキュリティポスチャーを強化します。

-

Cloud Attack Graph

クラウド攻撃に対する防御を強化するため、シームレスにリスクを分類。優先順位付けリストを作成し、最もリスクの高い検知事項を可視化します。

-

エンドツーエンドの可視性向上

ランタイムインサイトによる最先端のAI駆動型インベントリで、クラウドリソースに関する動的な現状を詳しく把握できます。

-

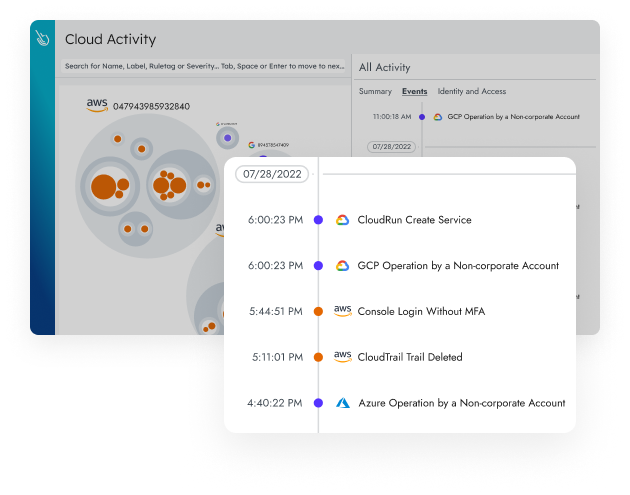

広範囲をカバーする詳細情報提供

エージェントレスとエージェントベースを組み合わせ、さまざまなケースに対応。「誰が」「どこで」「何を」行ったかに関するコンテキストと可視性を提供します。

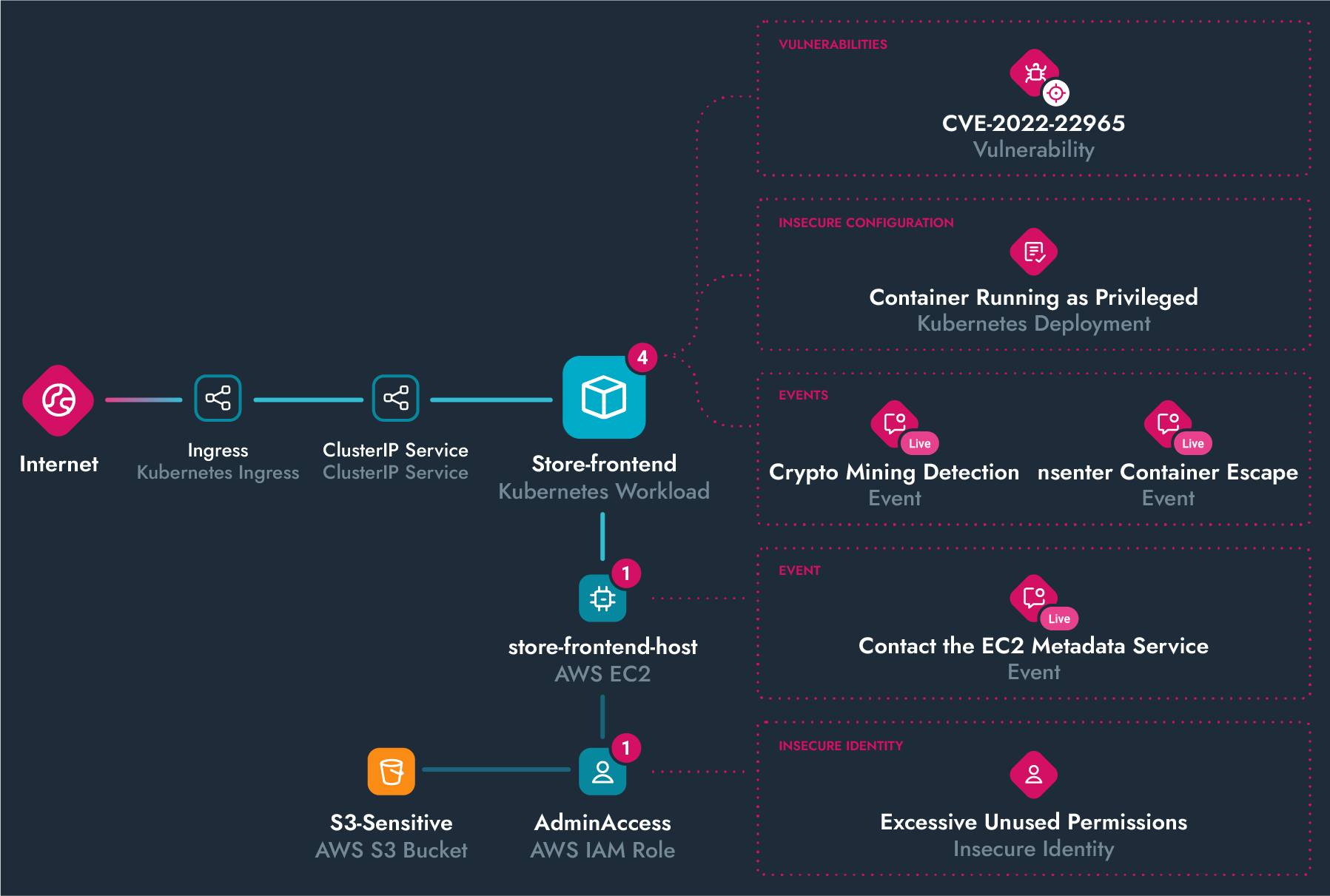

攻撃経路の分析

隠れた攻撃経路を発見します。リソースとアクティビティを関連付け、リソース全体のリスクと悪用可能なリンクを可視化。ランタイムインサイトを活用したリアルタイム検知で、実行中のラテラルムーブメントを見つけ、攻撃者の追跡を阻止します。

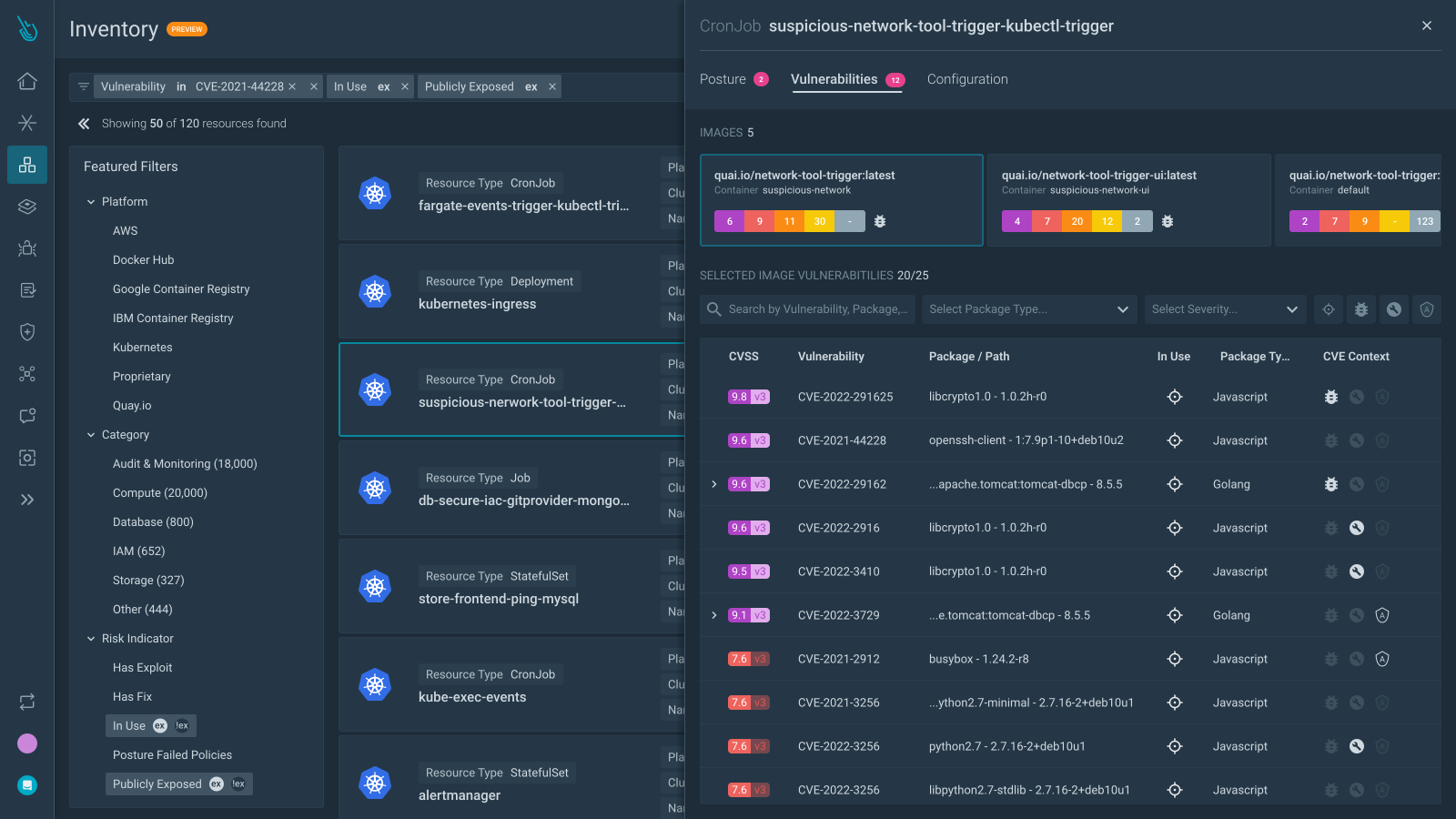

動的なインベントリ検索

各種調査結果を組み合わせて侵害されたリソースを検索し、すぐ対処すべき設定ミス・コンプライアンス違反・脆弱性を素早くチェック。例えば「インターネットに公開された全てのストレージパケットの中から、ブロックされていないパブリックアクセスを持ち、PCI基準に違反しているものを検索する」など。

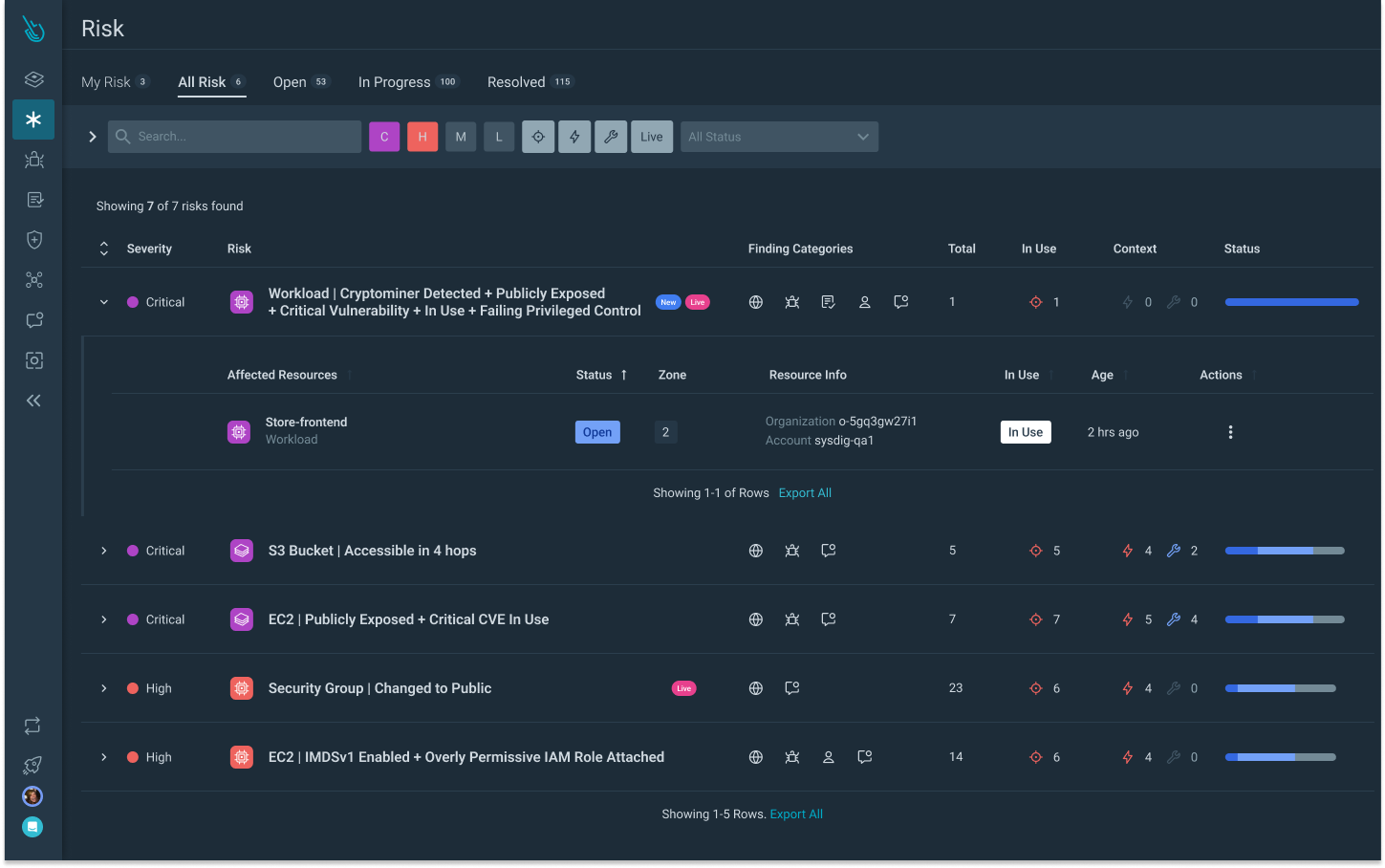

リスクに関する調査結果

使用中の脆弱性・権限などのランタイムインサイトから得られるコンテキストと静的評価(設定ミスや既知のセキュリティ上の欠陥を含む)をふまえてリスクに優先順位を付け、重要度を可視化します。

Sysdigでできること

クラウドネイティブ環境への攻撃は、設定ミスを静的にスキャンするだけでは防げません。ランタイムインサイトを正確かつリアルタイムで取得し、セキュリティポスチャーを適切に改善することが重要です。

Sysdigの特徴

SysdigのCSPMは、設定ミスの優先順位付けにかかる時間を最適化。使用中の権限・リスクのランタイムをリアルタイムに取得します。

成功事例

次のステップへ

クラウドネイティブ環境を秒単位で保護する方法について個別デモを受けつけています。